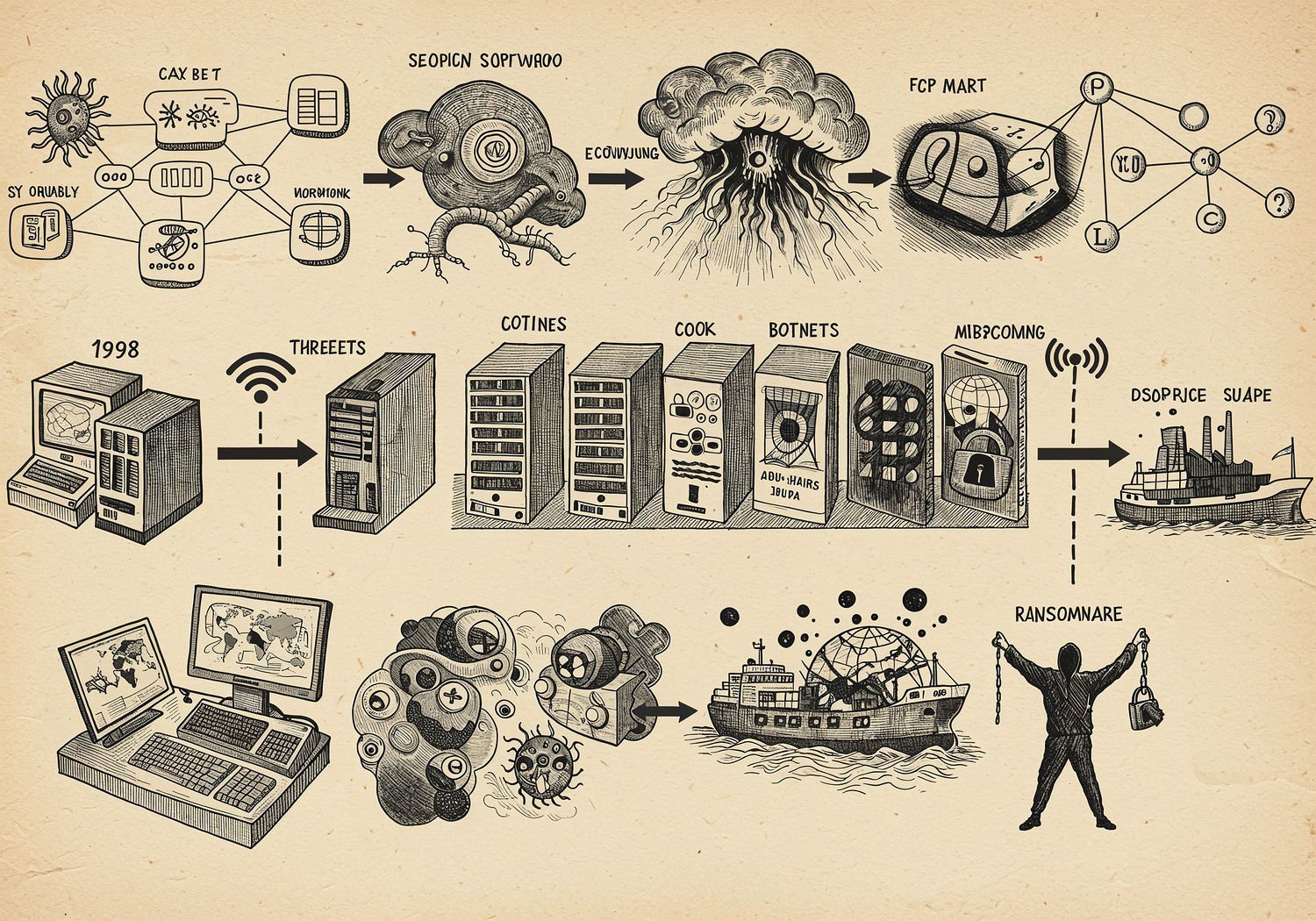

Ewolucja cyberzagrożeń – od worma Morrisa do ransomware paraliżujących łańcuchy dostaw

Cyberzagrożenia ewoluowały wraz z rozwojem technologii, stając się coraz bardziej wyrafinowane i destrukcyjne. Od prostego worma Morrisa w 1988 roku, który ujawnił słabości wczesnych sieci internetowych, po współczesne ataki ransomware, które blokują całe łańcuchy dostaw i powodują miliardowe straty, historia ta pokazuje, jak hakerzy adaptują się do zmian w biznesie i infrastrukturze cyfrowej. W tym artykule prześledzimy tę ewolucję, analizując kluczowe momenty i mechanizmy, które pozwoliły zagrożeniom stać się globalnym problemem. Zrozumienie tej drogi pomaga docenić, dlaczego dzisiejsze firmy muszą inwestować w zaawansowane strategie obrony.

Początki ery cyberataków – worm Morris i lekcje z 1988 roku

W 1988 roku Robert Tappan Morris, student MIT, stworzył program, który miał przetestować rozmiary internetu, ale zamiast tego stał się pierwszym znaczącym wormem komputerowym. Ten samoreplikujący się kod, znany jako Morris worm, rozprzestrzeniał się po sieci ARPANET – prekursorze dzisiejszego internetu – wykorzystując luki w popularnym oprogramowaniu, takim jak fingerd i sendmail. W ciągu kilku godzin zainfekował tysiące komputerów, spowalniając sieć do granic możliwości. Szacuje się, że dotknął około 10% ówczesnych maszyn podłączonych do internetu, powodując straty rzędu milionów dolarów w dzisiejszej walucie.

Co czyniło worma Morrisa przełomowym? Przede wszystkim ujawnił fundamentalne słabości w koncepcji sieci: brak izolacji i słabe mechanizmy autoryzacji. Hakerzy wcześniej skupiali się na pojedynczych systemach, ale Morris pokazał, że ataki mogą być zautomatyzowane i skalowalne. Program nie niszczył danych celowo – jego celem było jedynie kopiowanie się – ale wielokrotne infekcje powodowały przeciążenie zasobów, co paraliżowało serwery. To zdarzenie zmusiło społeczność technologiczną do reakcji: powstały pierwsze grupy reagowania na incydenty, jak CERT (Computer Emergency Response Team), a programiści zaczęli wdrażać łatki bezpieczeństwa.

Lekcje z worma Morrisa rezonują do dziś. Pokazały, że cyberzagrożenia nie muszą być złośliwe w intencji, by powodować chaos – wystarczy nieuwaga w projektowaniu systemów. W erze wczesnego biznesu online, gdy firmy dopiero odkrywały potencjał sieci, ten incydent był ostrzeżeniem przed ryzykami digitalizacji. Bez niego rozwój protokołów bezpieczeństwa, takich jak firewalle czy szyfrowanie, mógłby potoczyć się wolniej.

Rozwój zagrożeń – od wirusów do zaawansowanych exploitów

Po wormie Morrisa cyberataki ewoluowały wraz z komercjalizacją internetu w latach 90. Wirusy jak Melissa (1999) czy ILOVEYOU (2000) przeszły od prostego replikowania do kradzieży danych i niszczenia plików. Te ataki wykorzystywały e-mail jako wektor rozprzestrzeniania, infekując miliony komputerów i powodując straty szacowane na miliardy dolarów. Firmy, które dopiero budowały swoje obecności online, stały się łatwym celem – brak świadomości o phishingu i słabe zabezpieczenia poczty elektronicznej ułatwiały infekcje.

W XXI wieku zagrożenia stały się bardziej ukierunkowane. Pojawiły się zero-day exploits, ataki na nieznane luki w oprogramowaniu, oraz botnety – sieci zainfekowanych urządzeń sterowane zdalnie. Na przykład, botnet Storm w 2007 roku umożliwiał masowe ataki DDoS (Distributed Denial of Service), które blokowały serwisy firmowe. Ewolucja ta zbiegła się z rosnącą zależnością biznesu od chmury obliczeniowej i IoT (Internet of Things). Hakerzy zaczęli celować w infrastrukturę krytyczną, jak systemy bankowe czy energetyczne, rozumiejąc, że ataki na łańcuchy dostaw mogą przynieść większy efekt niż izolowane incydenty.

Kluczowym czynnikiem tej ewolucji była monetyzacja zagrożeń. Wczesne ataki były często motywowane ciekawością lub ideologią, ale z czasem hakerzy zaczęli zarabiać na kradzieży tożsamości czy sprzedaży danych na czarnym rynku. To przesunięcie od amatorskich eksperymentów do zorganizowanej przestępczości cybernetycznej odzwierciedla rozwój technologii biznesowej – od prostych stron www po złożone ekosystemy zintegrowane z łańcuchami dostaw.

Ransomware jako szczyt ewolucji – mechanizmy i skutki dla biznesu

Współczesne ransomware to kulminacja dekad rozwoju cyberzagrożeń. Te programy szyfrują dane ofiary i żądają okupu, zazwyczaj w kryptowalutach, za klucz deszyfrujący. Pierwotnie proste, jak CryptoLocker w 2013 roku, ewoluowały w złożone kampanie, takie jak WannaCry (2017), które wykorzystały lukę EternalBlue w systemie Windows, infekując setki tysięcy maszyn globalnie, w tym szpitale i fabryki.

Ataki ransomware paraliżują nie tylko pojedyncze firmy, ale całe sektory. Przykładem jest incydent z Colonial Pipeline w maju 2021 roku. Ta amerykańska firma transportująca 45% paliwa na Wschodnim Wybrzeżu USA została zaatakowana przez grupę DarkSide, która zaszyfrowała systemy sterowania rurociągiem. Rezultat? Przerwa w dostawach paliwa, panika na stacjach benzynowych i straty rzędu 4,4 miliona dolarów w okupie (choć FBI odzyskało część środków). Atak ujawnił, jak ransomware może zakłócić łańcuchy dostaw – Colonial musiała wstrzymać operacje, co wpłynęło na ceny paliw i gospodarkę.

Mechanizmy ransomware ewoluowały z prostego szyfrowania do ransomware-as-a-service (RaaS), gdzie deweloperzy udostępniają narzędzia hakerom za prowizję. To model biznesowy, podobny do SaaS (Software as a Service), pokazuje, jak cyberprzestępcy adaptują się do technologii biznesowej. Ataki często zaczynają się od phishingu lub exploitów w łańcuchach dostaw, jak w przypadku SolarWinds (2020), gdzie złośliwy kod w aktualizacjach oprogramowania zainfekował tysiące firm, w tym agencje rządowe.

Skutki dla biznesu są katastrofalne: nie tylko finansowe, ale też reputacyjne i operacyjne. Firmy tracą dostęp do danych, co przerywa produkcję, a płacenie okupu nie gwarantuje bezpieczeństwa – dane mogą być upublicznione. W erze globalizacji, gdzie łańcuchy dostaw opierają się na integracji systemów, jeden słaby punkt, jak dostawca oprogramowania, może pociągnąć za sobą lawinę.

Ataki na łańcuchy dostaw – słabe ogniwo współczesnego biznesu

Ewolucja cyberzagrożeń silnie wiąże się z atakami na łańcuchy dostaw, gdzie złożoność integracji staje się Achillesową piętą. W przeciwieństwie do worma Morrisa, który atakował izolowane sieci, dzisiejsze zagrożenia celują w punkty styku: dostawców, oprogramowanie trzeciej strony czy chmurę. Atak na Kaseya w 2021 roku dotknął ponad 1500 firm poprzez lukę w ich platformie do zarządzania IT, pokazując, jak jeden vendor może stać się bramą dla ransomware.

Dlaczego łańcuchy dostaw są tak podatne? Biznesy coraz bardziej polegają na just-in-time dostawach i automatyzacji, co oznacza mniej buforów na błędy. Hakerzy wykorzystują to, wdrażając supply chain attacks, gdzie infekują上游 (upstream) komponenty, jak w przypadku oprogramowania open-source z trojanami. Analiza pokazuje, że od 2018 roku takie ataki wzrosły o 78%, według raportów firm jak CrowdStrike.

Ewolucja ta odzwierciedla zmiany w technologii biznesowej: od scentralizowanych systemów do rozproszonych ekosystemów z AI i blockchainem. Hakerzy adaptują się, tworząc ataki oparte na machine learning, które omijają tradycyjne detekcje. Dla firm oznacza to potrzebę zero-trust architecture – modelu, w którym nic nie jest ufane z góry, w tym partnerzy w łańcuchu.

Przyszłość cyberzagrożeń – lekcje i strategie obrony

Analizując ewolucję od worma Morrisa do ransomware, widzimy, że zagrożenia rosną wraz z innowacjami biznesowymi. Internet rzeczy i 5G mnożą punkty ataku, a pandemia przyspieszyła digitalizację, czyniąc łańcuchy dostaw jeszcze bardziej wrażliwymi. Przyszłe ataki mogą obejmować deepfakes w phishingu czy kwantowe ataki na szyfrowanie.

By przeciwdziałać temu, firmy muszą inwestować w edukację, audyty dostawców i technologie jak EDR (Endpoint Detection and Response). Regulacje, takie jak GDPR czy NIST Cybersecurity Framework, pomagają, ale kluczowa jest kultura bezpieczeństwa. Historia cyberzagrożeń uczy, że ignorowanie ewolucji prowadzi do paraliżu – jak w Colonial Pipeline – ale proaktywne podejście może chronić nie tylko aktywa, ale i ciągłość biznesu.

Podsumowując, od 1988 roku cyberzagrożenia przeszły drogę od eksperymentów do zorganizowanej broni ekonomicznej. Zrozumienie tej trajektorii pozwala firmom nie tylko bronić się, ale i innowacyjnie rozwijać w cyfrowym świecie.

Informacja: Artykuł (w szczególności treści i obrazy) powstał w całości lub w części przy udziale sztucznej inteligencji (AI). Niektóre informacje mogą być niepełne lub nieścisłe oraz zawierać błędy i/lub przekłamania. Publikowane treści mają charakter wyłącznie informacyjny i nie stanowią porady w szczególności porady prawnej, medycznej ani finansowej. Artykuły sponsorowane i gościnne są przygotowywane przez zewnętrznych autorów i partnerów. Redakcja nie ponosi odpowiedzialności za aktualność, poprawność ani skutki zastosowania się do przedstawionych informacji. W przypadku decyzji dotyczących zdrowia, prawa lub finansów należy skonsultować się z odpowiednim specjalistą.

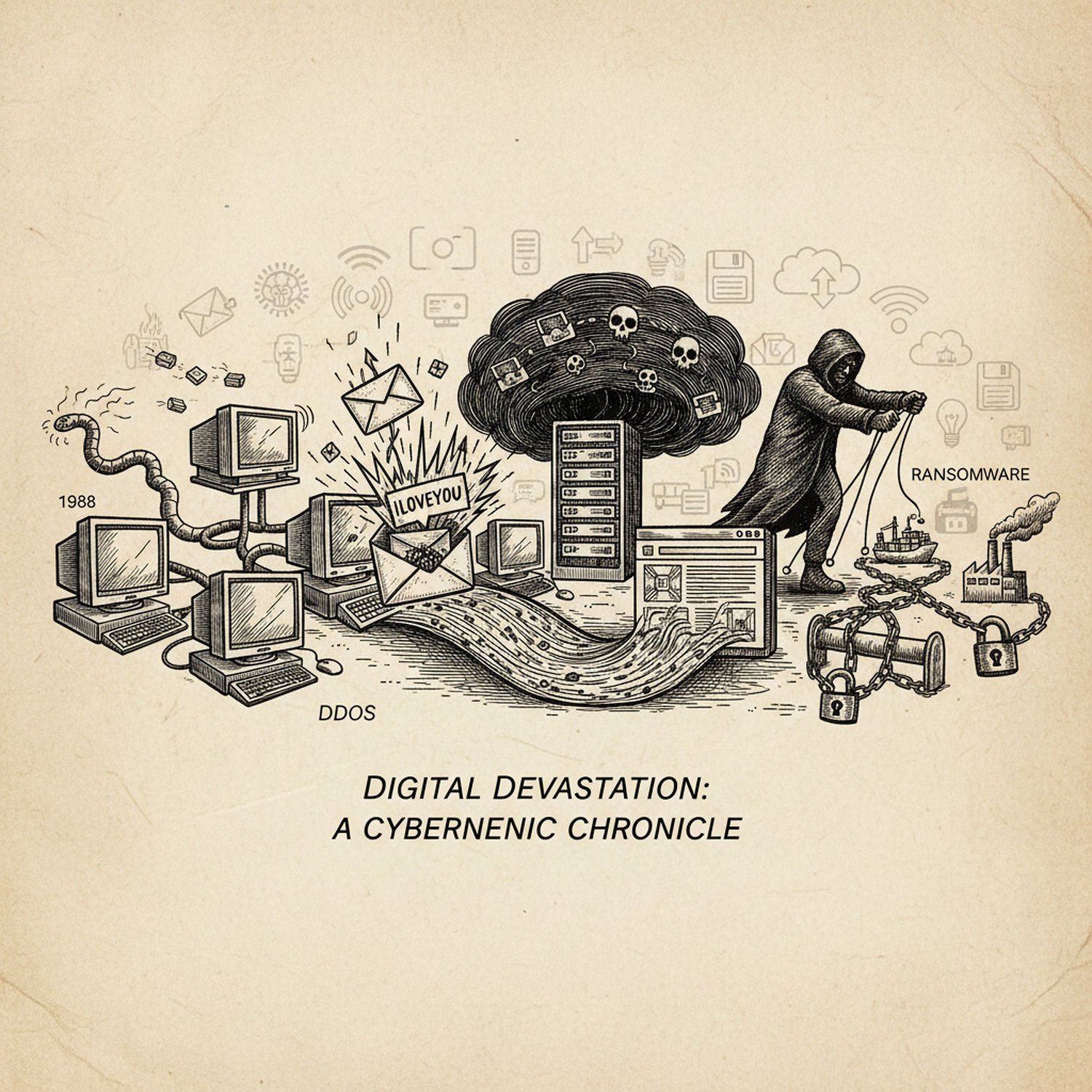

Traditional detailed engraving illustration with modern elements, etched lines, high contrast black and white, meticulous cross-hatching to create depth, printed on aged parchment paper of: Traditional detailed engraving illustration with modern elements, etched lines, high contrast black and white, meticulous cross-hatching to create depth, printed on aged parchment paper of: A timeline illustration depicting the evolution of cyber threats: on the left, a 1988 computer network with a simple worm icon spreading across connected machines like the Morris worm; in the center, escalating threats including email viruses like ILOVEYOU exploding from inboxes, botnets forming a dark cloud over servers, and DDoS attacks flooding websites; on the right, modern ransomware locking files with chains and padlocks, impacting a global supply chain with disrupted pipelines, factories, and cargo ships, symbolized by a hacker silhouette pulling strings on interconnected digital nodes; subtle background elements like evolving tech icons from early internet to cloud and IoT devices. Illustration: copperplate etching texture, ink lines, dramatic shading, artistic style, deep focus, museum quality print with humorous twist. Illustration: copperplate etching texture, ink lines, dramatic shading, artistic style, deep focus, museum quality print with humorous twist.

Polecamy: Technologie IT – od liczydła do komputerów